织梦安全问题

织梦安全问题

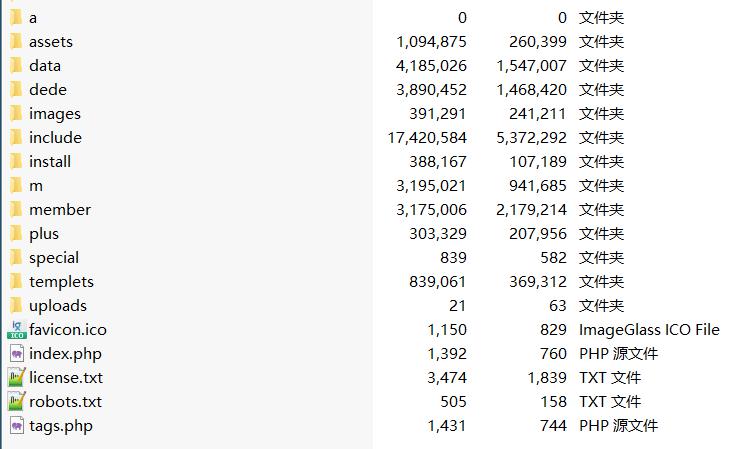

1、删除member和special

2、删除plus下一下文件

plus文件夹下,打开plus文件夹,我们需要删除:

guestbook文件夹 【留言板】

task文件夹 【计划任务控制文件】

ad_js.php 【广告程序】

bookfeedback.php和bookfeedback_js.php 【图书评论和评论调用文件,存在注入漏洞,不安全】

bshare.php 【分享到插件】

car.php、posttocar.php和carbuyaction.php 【购物车】

comments_frame.php 【调用评论,存在安全漏洞】

digg_ajax.php和digg_frame.php 【顶踩】

download.php和disdls.php 【下载和次数统计】

erraddsave.php 【纠错】

feedback.php、feedback_ajax.php、feedback_js.php 【评论】

guestbook.php 【留言】

stow.php 【内容收藏】

vote.php 【投票】

3.删除dede下面一下文件

dede文件夹下我们需要删除:

以file_xx .php开头的系列文件及tpl.php 【文件管理器,安全隐患很大】

soft_add.php、soft_config.php、soft_edit.php 【软件下载类,存在安全隐患】

mail_file_manage.php、mail_getfile.php、mail_send.php、mail_title.php、mail_title_send.php、mail_type.ph 【邮件发送】

media_add.php、media_edit.php、media_main.php 【视频控制文件】

以story_xxx.php开头的系列文件 【小说功能】

ad_add.php、ad_edit.php、ad_main.php 【广告添加部分】

cards_make.php、cards_manage.php、cards_type.php 【点卡管理功能文件】

以co_xx .php开通的文件 【采集控制文件】

erraddsave.php 【纠错管理】

feedback_edit.php、feedback_main.php 【评论管理】

以group_xx .php开头的系列php文件 【圈子功能】

plus_bshare.php 【分享到管理】

以shops_xx .php开头的系列文件 【商城系统】

spec_add.php、spec_edit.php 【专题管理】

以templets_xx .php开头的系列文件 【模板管理】

vote_add.php、vote_edit.php、vote_getcode.php 【投票模块】

安装一个安全狗 还有就dede换成别人不知道的名字